Nuevo Plan de Seguridad de Android: Actualizaciones Basadas en Riesgos Explicadas

Durante una década sólida, Google ha publicado constantemente boletines de seguridad de Android mensuales, que detallan las correcciones para diversas vulnerabilidades, independientemente de si sus propios dispositivos Pixel estaban listos para una actualización. Ese ritmo constante, sin embargo, ha cambiado. Creo que es un cambio para mejor, aunque podría traer algunos riesgos.

El boletín de julio de 2025 marcó un punto de inflexión: ¡por primera vez en 120 lanzamientos, no enumeró una sola vulnerabilidad! Avanzando rápidamente hasta septiembre de 2025, vimos la asombrosa cifra de 119 vulnerabilidades enumeradas. Esto no sucedió porque Google repentinamente dejó de encontrar vulnerabilidades en julio. En cambio, mostró un cambio estratégico en la forma en que manejan las actualizaciones de seguridad de Android.

¿La idea central? Ayudar a los fabricantes de dispositivos a abordar los problemas de mayor riesgo rápidamente, protegiendo mejor a los usuarios de amenazas inmediatas. Por ejemplo, si una vulnerabilidad está siendo explotada activamente, se priorizará. Se trata de centrarse en lo que es peligroso ahora mismo.

Cómo Google está manejando las vulnerabilidades

Google ha sido proactivo en el refuerzo de las defensas de Android. Están utilizando lenguajes con seguridad de memoria, como Rust, en código nuevo e implementando medidas contra la explotación. Pero el panorama siempre está cambiando y siempre hay algunas vulnerabilidades esperando ser descubiertas.

Cuando se encuentran vulnerabilidades, generalmente son informadas de forma privada por investigadores de seguridad. El equipo de seguridad de Google luego interviene para verificar, evaluar el impacto y asignar una calificación de gravedad. Después de la validación, se asigna un identificador único y los ingenieros trabajan para desarrollar un parche. Es un proceso complejo que involucra a muchas personas inteligentes.

Creo que el mayor desafío para Google es que no pueden enviar actualizaciones directamente a todos los dispositivos Android. Dependen de los fabricantes para que lo hagan. Por eso crearon el Boletín de seguridad de Android (ASB). Es una forma de coordinar el lanzamiento de numerosas correcciones de seguridad a la vez, dando a los fabricantes tiempo para prepararse.

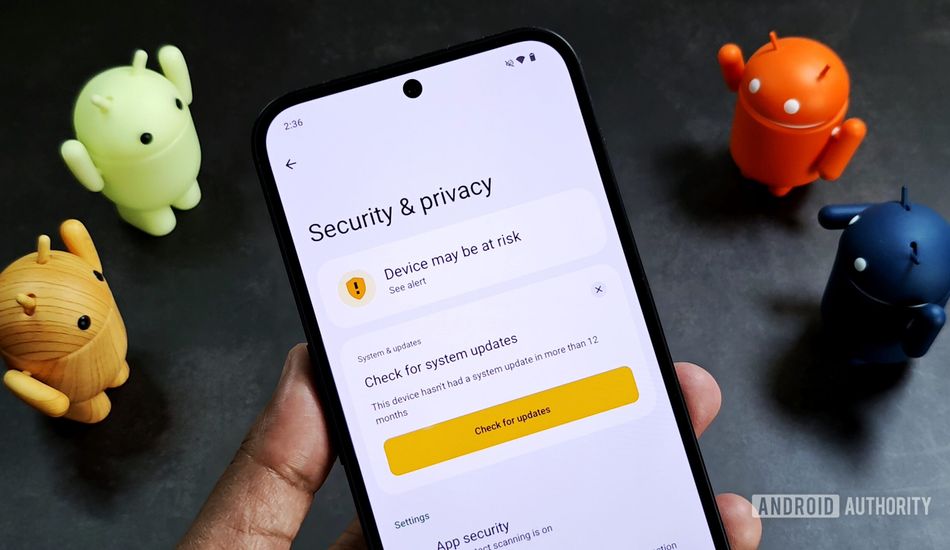

Sin embargo, incluso con este tiempo de espera, algunos fabricantes tienen dificultades para mantenerse al día. Muchos no se comprometen a realizar actualizaciones mensuales para todos sus dispositivos, especialmente los de gama baja y media. Esto deja a muchos dispositivos Android vulnerables.

El "Sistema de actualización basado en riesgos"

La solución de Google es el "Sistema de actualización basado en riesgos" (RBUS). En lugar de agrupar todos los parches en el próximo ASB, Google prioriza solo las vulnerabilidades de "alto riesgo" en las versiones mensuales, como mencioné anteriormente. Otras correcciones se incluyen en los ASB trimestrales.

Este enfoque ofrece beneficios para los fabricantes. Dado que los boletines mensuales se centran en problemas de alto riesgo, algunos incluso podrían enumerar cero correcciones, lo que ocurrió en julio de 2025. Esto brinda a los fabricantes la flexibilidad de lanzar actualizaciones cuando lo consideren necesario. Sin embargo, Samsung y Qualcomm pueden enumerar varios CVE en sus propios boletines mensuales.

Por otro lado, los ASB trimestrales serán más grandes y se alinearán con el nuevo cronograma de lanzamientos trimestrales de Android. Esto anima a los fabricantes a adoptar al menos un programa de actualización trimestral para una mejor protección.

Desde la perspectiva del usuario, si ya está recibiendo actualizaciones mensuales, es probable que siga recibiéndolas. Si no, este cambio podría ayudar al fabricante de su dispositivo a entregarlos de manera más consistente. Como mínimo, debería hacer que esas actualizaciones trimestrales sean más impactantes.

Sin embargo, existe una desventaja potencial. Con plazos de entrega más largos para las actualizaciones trimestrales, existe el riesgo de que se filtren detalles de vulnerabilidades, lo que daría a los actores malintencionados más tiempo para desarrollar exploits. Si bien el ASB privado se comparte de forma segura, es accesible para una amplia gama de ingenieros, lo que aumenta las posibilidades de una filtración. Como resultado, Google ya no publica el código fuente de las actualizaciones de seguridad mensuales, solo las trimestrales. Esto, junto con otros retrasos en el código fuente del sistema operativo, significa que la mayoría de las ROM personalizadas ya no pueden enviar actualizaciones mensuales.

Fuente: AndroidAuthority